Google Dork là gì? Cập danh Google Hacking Dork 2022

Google Dorking là đẩy Google Search đến giới hạn của nó, bằng cách sử dụng các toán tử tìm kiếm nâng cao để cho Google biết chính xác những gì bạn muốn. Nhiều người coi đó là Kỹ thuật lấy cắp dữ liệu để tìm thông tin nhạy cảm không được bảo vệ về một công ty, nhưng mình coi đó là Cách nghĩ của Hacker vì tôi mình dụng Google Dorks cho nhiều mục đích hơn là nghiên cứu bảo mật.

Lần đầu tiên mình nhận ra sức mạnh của Google Dork là khi tìm kiếm phần mềm Cisco Anyconnect được sử dụng để kết nối với các VPN của Cisco. Tuy nhiên, Cisco không cho phép tải xuống phần mềm và khi search “Cisco Anyconnect” chỉ dẫn đến nhiều trang web chỉ nói về phần mềm. Mình đã xem xét các toán tử tìm kiếm nâng cao của Google và nhận thấy rằng mình có thể tìm kiếm tiêu đề của các trang web. Sau khi thấy rằng mình có thể tìm kiếm theo Tiêu đề HTTP, mình nảy ra ý tưởng rằng nếu mình tìm kiếm “Open Directory Listings”, thì kết quả sẽ chỉ là các tệp. Mình đã thay đổi truy vấn tìm kiếm của mình thành intitle: index.of cisco anyconnect và đột nhiên mình tìm thấy vô số kết quả. Cuối cùng, mình đã tải xuống tệp thực thi và sau đó tạo mã băm MD5sum của tệp, sau đó so sánh nó với những gì có trên trang web của Cisco. Sau khi tìm thấy một tệp phù hợp, mình biết rằng tệp đó đã không bị giả mạo và có thể chạy an toàn.

Vào thời điểm đó, mình không biết cái này được gọi là Google Dorking, nhưng cho đến khi mình xem qua bài thuyết trình BlackHat của Google Hacking for Penetration Testers, thì mình mới nhận ra toàn bộ sức mạnh của Google.

Toán tử tìm kiếm nâng cao

Sử dụng Toán tử tìm kiếm nâng cao cho phép mình tìm thấy hầu hết mọi thứ mình muốn trên web. Hầu hết mọi người đều biết về các truy vấn như site: hackthebox.com ext: pdf để hiển thị tất cả các tệp PDF được lưu trữ trên một domain. Điều này thường có thể được kết hợp với exiftool để trích xuất siêu dữ liệu từ các tài liệu tiết lộ tên người dùng, ngày tháng và phần mềm tiềm năng được sử dụng. Tuy nhiên, nhiều người không nghĩ đến việc sử dụng nó để chống lại bộ nhớ đám mây như site: drive.google.com hackthebox. Rất may, kết quả tìm kiếm này không xuất hiện quá nhiều. Google không tự thu thập dữ liệu drive.google.com mà thay vào đó tìm kiếm các tài liệu được đăng trên internet công cộng. Google Dorks yêu thích của mình là:

Hãy thử áp dụng bằng cách Hack email bằng Google Dork xem nào.

Trang web và INURL

Các nhà khai thác kiểm tra URL, mình thường sử dụng trang web nhất vì nhiều trang web có chức năng tự tìm kiếm không tốt. Ví dụ: nếu bạn đã sử dụng tìm kiếm tích hợp của Reddit để tìm kiếm ippsec và sau đó sử dụng Tìm kiếm của Google: site: reddit.com ippsec, bạn có thể sẽ nhận được các kết quả hoàn toàn khác.

Phần INURL có giá trị nếu bạn đang tìm kiếm một cụm từ có trong URL nhưng không quan tâm đến việc sử dụng cụm từ đó trên trang web nào. Điều này thường được sử dụng để đo lường tác động mà việc khai thác web có thể có. Ví dụ: nếu một lỗ hổng bảo mật xuất hiện với một plugin WordPress, mình sẽ tìm tên tệp của plugin và sử dụng inurl: file_used_by_plugin.php và xem có bao nhiêu trang web có thể bị ảnh hưởng bởi lỗ hổng này. Sau đó, mình sẽ tạo một danh sách các trang web bug bounty hoặc tham gia vào các chương trình như Synack và sau đó kiểm tra xem có bất kỳ trang web nào trong số đó xuất hiện trong danh sách hay không.

Loại trừ –

Bất cứ khi nào thực hiện truy vấn Google, việc đặt dấu gạch ngang sẽ trừ truy vấn đó khỏi kết quả. Điều này cực kỳ hữu ích khi cố gắng xóa các trang web hoặc các phần của URL khỏi kết quả. Sử dụng -site: website.com sẽ đảm bảo rằng trang web đó không xuất hiện trên kết quả tìm kiếm của bạn. Điều này cũng hữu ích với inurl: piece vì nó có thể xóa các phần của trang web khỏi kết quả.

Trước và sau

Google lưu giữ hồ sơ về thời điểm các trang được nhìn thấy lần đầu tiên hoặc lần sửa đổi cuối cùng. Sử dụng thẻ before/after là một cách tuyệt vời để thu hẹp phạm vi tìm kiếm. Đã có rất nhiều lần khi một tiêu đề gần đây lấp đầy các kết quả tìm kiếm của Google. Thêm thẻ before: là một cách tuyệt vời để loại bỏ điều đó. Ngoài ra, khi một lỗi xuất hiện, mình thường sử dụng thẻ after:<date> để tìm bằng chứng mới nhất về các cuộc tấn công. Nếu lỗi xuất hiện bảy ngày trước, mình có thể đặt thẻ after thành hai ngày trước và cố gắng tìm bằng chứng mới nhất về các lỗi mới hơn.

Bộ nhớ đệm

Các trang web thường sẽ hiển thị thông tin khác nhau cho các công cụ tìm kiếm vì lý do Tối ưu hóa Công cụ Tìm kiếm (SEO). Sử dụng cache: url sẽ cho phép bạn xem một trang web được trả lại cho Google. Điều này rất hữu ích khi trang web đang ẩn thông tin sau một lần đăng nhập. Có một sự hiểu lầm xung quanh tính năng này, mình đã thấy nhiều người coi đây là “Recon thụ động” có nghĩa là nếu bạn xem một trang web thông qua bộ nhớ cache của google thì trang web đó sẽ không biết bạn đã truy cập vào nó. Điều này không đúng vì thông thường bộ nhớ cache của Google sẽ không ghi lại một số liên kết tự động tải khi xem kết quả được lưu trong bộ nhớ cache và trình duyệt của bạn sẽ vẫn thực hiện các yêu cầu tới máy chủ web mục tiêu.

Tìm kiếm nâng cao của Google

Nếu bạn điều hướng đến google.com/advanced_search, bạn sẽ thấy một trang giúp tạo Google Dork và hiển thị cú pháp để thực hiện tìm kiếm. Cài đặt thú vị nhất là có thể thay đổi khu vực để hiển thị kết quả. Google cung cấp các kết quả mà nó cho là bạn quan tâm và một trong những yếu tố quyết định chính là bạn đang ở đâu. Ví dụ: nếu mình thực hiện Tìm kiếm “Google”, kết quả đầu tiên sẽ chuyển đến google.com. Nếu mình thay đổi cài đặt khu vực thành Vương quốc Anh, nó sẽ cung cấp cho mình trang web google.co.uk. Điều này có thể hữu ích để phân loại ra các quốc gia khác nhau mà một tổ chức có cơ sở hạ tầng ở đó. Tuy nhiên, không phải tất cả Google Dorks đều dành cho OSINT, điều này cũng hữu ích như nhau cho việc tìm kiếm tin tức của nước ngoài. Vì mình đang ở Việt Nam, nên nếu mình tìm kiếm tin tức liên quan đến Vương quốc Anh, Google sẽ vẫn ưu tiên các trang web Việt Nam đưa tin tức về Vương quốc Anh. Nếu mình thực hiện cùng một tìm kiếm liên quan đến Vương quốc Anh nhưng thay đổi cài đặt khu vực thành Vương quốc Anh, thì giờ đây, nó sẽ ưu tiên các trang web địa phương của Vương quốc Anh hơn là Việt Nam.

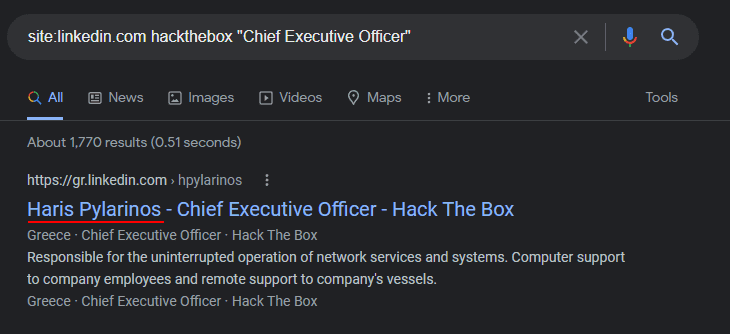

Ví dụ về LinkedIn

Bản demo yêu thích của mình về Google Dorking là với LinkedIn vì mình sử dụng nó trong hầu hết các lần tương tác để cải thiện số lượng thông tin thu thập được trong giai đoạn OSINT. Khi bạn sử dụng LinkedIn để xem nhân viên của một công ty và không có bất kỳ mối liên hệ nào với một người, LinkedIn sẽ chỉ hiển thị cho bạn hình đại diện, chức danh và vị trí của họ. Bạn không có liên kết để chuyển đến hồ sơ thực của người đó.

Tuy nhiên, nếu bạn tìm kiếm như: linkedin.com jobtitle, Google thường sẽ tìm thấy hồ sơ LinkedIn cho bạn, hồ sơ này tiết lộ tên của họ. Ngoài ra, hãy nhớ LinkedIn là một công ty toàn cầu. Nếu công ty mà mình đang tìm kiếm nhân viên ở một quốc gia khác với mình, mình thường sẽ thay đổi cài đặt khu vực của mình để phù hợp với công ty đó.

Tìm hiểu thêm về Google Dorks

Còn rất nhiều điều về Google Dorking ngoài những gì mình đã nói ở đây, cho đến nay, tài nguyên tốt nhất để truy cập là Exploit-DB’s Google Hacking Database. Nình chắc chắn rằng khi bạn bắt đầu đọc Google Dorks, bạn sẽ thấy được rất nhiều ý tưởng hữu ích dành cho bạn. Nếu không, hãy tìm kiếm các nhà cung cấp dịch vụ đám mây khác nhau như Google Drive, OneDrive, Dropbox,…. và xem cách bạn có thể sử dụng Google để thu thập dữ liệu các tài liệu đó.

Bạn vẫn gặp sự cố? Hãy thử Pentest-Tools.com

Trang hack google Pentest-Tools là một cách tuyệt vời để bắt đầu với Google Dorking. Mình thực sự thích trang web này vì nó cung cấp 14 loại Google Dorks khác nhau, chẳng hạn như tìm kiếm tài liệu, nhật ký hoặc tệp cấu hình, sau đó mở Google Search trên một trang mới. Đây là một cách tuyệt vời để bắt đầu với Google Dorking vì nó hướng dẫn bạn thông qua một số Google Dorks phổ biến. Tuy nhiên, cuối cùng, bạn nên bớt phụ thuộc vào công cụ này vì nó có thể hạn chế khả năng sáng tạo.

Sử dụng các công cụ tự động

Có rất nhiều công cụ tự động sẽ chạy một số lượng lớn Google dorks cho bạn và xuất ra các tệp văn bản cho phép bạn xem qua. Điều này có lợi vì phần tốn thời gian chính của Google Dork là nhấp qua tất cả các trang của Google. Nếu bạn chỉ muốn danh sách tất cả các tệp PDF trên một trang web, sẽ mất một lúc để viết mỗi URL hơn là 10 URL một lúc (kết quả mặc định trên mỗi trang). Các công cụ này thay đổi khá thường xuyên nên thật khó để nói cái nào là tốt nhất, có thể sử dụng site:github.com after:(6 months ago) Google Dork và tìm kiếm các công cụ cập nhật mới nhất. Tuy nhiên, một trong những công cụ mình thích sử dụng nhất là dork scanner.

Google Hacking Dork 2022

Lấy Địa chỉ Email từ Google Dork?

site:facebook.com “anonyviet” “@gmail.com” Hoặc nếu bạn muốn ID email theo địa danh thì hãy sử dụng Dork sau site:facebook.com “anonyviet” “singapore” “@gmail.com”

Tìm lỗ hổng bảo mật bằng Google Dork

intext:bounty inurl:/security inurl:”bug bounty” and intext:”€” and inurl:/security inurl:”bug bounty” and intext:”$” and inurl:/security inurl:”bug bounty” and intext:”INR” and inurl:/security

Các truy vấn của Google để định vị các Web Server

“Apache/1.3.28 Server at” intitle:index.of Apache 1.3.2 “Apache/2.0 Server at” intitle:index.of Apache 2.0 “Apache/* Server at” intitle:index.of any version of Apache “Microsoft-IIS/4.0 Server at” intitle:index.of Microsoft Internet Information Services 4.0 “Microsoft-IIS/5.0 Server at” intitle:index.ofMicrosoft Internet Information Services 5.0 “Microsoft-IIS/6.0 Server at” intitle:index.of Microsoft Internet Information Services 6.0 “Microsoft-IIS/* Server at” intitle:index.of any version of Microsoft Internet Information Services “Oracle HTTP Server/* Server at” intitle:index.of any version of Oracle HTTP Server “IBM _ HTTP _ Server/* * Server at” intitle:index.of any version of IBM HTTP Server “Netscape/* Server at” intitle:index.of any version of Netscape Server “Red Hat Secure/*” intitle:index.of any version of the Red Hat Secure server “HP Apache-based Web Server/*” intitle:index.of any version of the HP server Queries for discovering standard post-installation intitle:”Test Page for Apache Installation” “You are free” Apache 1.2.6 intitle:”Test Page for Apache Installation” “It worked!” “this Web site!” Apache 1.3.0 – 1.3.9 intitle:”Test Page for Apache Installation” “Seeing this instead” Apache 1.3.11 – 1.3.33, 2.0 intitle:”Test Page for the SSL/TLS-aware Apache Installation” “Hey, it worked!” Apache SSL/TLS intitle:”Test Page for the Apache Web Server on Red Hat Linux” Apache on Red Hat intitle:”Test Page for the Apache Http Server on Fedora Core” Apache on Fedora intitle:”Welcome to Your New Home Page!” Debian Apache on Debian intitle:”Welcome to IIS 4.0!” IIS 4.0 intitle:”Welcome to Windows 2000 Internet Services” IIS 5.0 intitle:”Welcome to Windows XP Server Internet Services” IIS 6.0 Querying for application-generated system reports “Generated by phpSystem”

Tìm phiên bản hệ điều hành, cấu hình phần cứng, người dùng đăng nhập, kết nối đang mở, RAM và dung lượng đĩa trống…

“This summary was generated by wwwstat” web server statistics, system file structure “These statistics were produced by getstats” web server statistics, system file structure “This report was generated by WebLog” web server statistics, system file structure intext:”Tobias Oetiker” “traffic analysis” systemperformance statistics as MRTG charts, network configuration intitle:”Apache::Status” (inurl:server-status | inurl:status.html | inurl:apache.html) server version, operating system type, child process list, current connections intitle:”ASP Stats Generator *.*” “ASP Stats Generator” “2003-2004 weppos” web server activity, lots of visitor information intitle:”Multimon UPS status page” UPS device performance statistics intitle:”statistics of” “advanced web statistics” web server statistics, visitor information intitle:”System Statistics” +”System and Network Information Center”

Thống kê hiệu suất hệ thống dưới dạng biểu đồ MRTG, cấu hình phần cứng, dịch vụ đang chạy

intitle:”Usage Statistics for” “Generated by Webalizer” web server statistics, visitor information, system file structure intitle:”Web Server Statistics for ****” web server statistics, visitor information nurl:”/axs/ax-admin.pl” -script web server statistics, visitor information inurl:”/cricket/grapher.cgi” MRTG charts of network interface performance inurl:server-info “Apache Server Information” web server version and configuration, operating system type, system file structure “Output produced by SysWatch *” operating system type and version, logged users, free memory and disk space, mount points, running processes, system logs

Tìm link đăng nhập Admin của Website

admin1.php admin1.html admin2.php admin2.html yonetim.php yonetim.html yonetici.php yonetici.html admin/account.php admin/account.html admin/index.php admin/index.html admin/login.php admin/login.html admin/home.php admin/controlpanel.html admin/controlpanel.php admin.php admin.html admin/cp.php admin/cp.html cp.php cp.html administrator/ administrator/index.html administrator/index.php administrator/login.html administrator/login.php administrator/account.html administrator/account.php administrator.php administrator.html login.html modelsearch/login.php moderator.php moderator.html moderator/login.php moderator/login.html moderator/admin.php moderator/admin.html account.php account.html controlpanel/ controlpanel.php controlpanel.html admincontrol.php admincontrol.html adminpanel.php adminpanel.html admin1.asp admin2.asp yonetim.asp yonetici.asp admin/account.asp admin/index.asp admin/login.asp admin/home.asp admin/controlpanel.asp admin.asp admin/cp.asp cp.asp administrator/index.asp administrator/login.asp administrator/account.asp administrator.asp login.asp modelsearch/login.asp moderator.asp moderator/login.asp moderator/admin.asp account.asp controlpanel.asp admincontrol.asp adminpanel.asp fileadmin/ fileadmin.php fileadmin.asp fileadmin.html administration/ administration.php administration.html sysadmin.php sysadmin.html phpmyadmin/ myadmin/ sysadmin.asp sysadmin/ ur-admin.asp ur-admin.php ur-admin.html ur-admin/ Server.php Server.html Server.asp Server/ wp-admin/ administr8.php administr8.html administr8/ administr8.asp webadmin/ webadmin.php webadmin.asp webadmin.html administratie/ admins/ admins.php admins.asp admins.html administrivia/ Database_Administration/ WebAdmin/ useradmin/ sysadmins/ admin1/ system-administration/ administrators/ pgadmin/ directadmin/ staradmin/ ServerAdministrator/ SysAdmin/ administer/ LiveUser_Admin/ sys-admin/ typo3/ panel/ cpanel/ cPanel/ cpanel_file/ platz_login/ rcLogin/ blogindex/ formslogin/ autologin/ support_login/ meta_login/ manuallogin/ simpleLogin/ loginflat/ utility_login/ showlogin/ memlogin/ members/ login-redirect/ sub-login/ wp-login/ login1/ dir-login/ login_db/ xlogin/ smblogin/ customer_login/ UserLogin/ login-us/ acct_login/ admin_area/ bigadmin/ project-admins/ phppgadmin/ pureadmin/ sql-admin/ openvpnadmin/ wizmysqladmin/ vadmind/ ezsqliteadmin/ hpwebjetadmin/ newsadmin/ adminpro/ Lotus_Domino_Admin/ bbadmin/ vmailadmin/ ccp14admin/ irc-macadmin/ banneradmin/ sshadmin/ phpldapadmin/ macadmin/ administratoraccounts/ admin4_account/ admin4_colon/ radmind-1/ Super-Admin/ AdminTools/ cmsadmin/ phpSQLiteAdmin/ server_admin_small/ database_administration/ system_administration/

SQL injection Dork 2022

Update Imp. Dorks. Dork : “inurl:dettaglio.php?id=” Exploit : www.victim.com/sito/dettaglio.php?id=[SQL] Example : http://www.cicloposse.com/dettaglio.php?id=61′ Dork: inurl:prodotto.php?id) Exploit: www.victim.com/prodotto.php?id=[SQL] Example: http://www.poderimorini.com/en/prodotto.php?id=14′ allinurl: “index php go buy” allinurl: “index.php?go=sell” allinurl: “index php go linkdir” allinurl: “index.php?go=resource_center” allinurl: “resource_center.html” allinurl: “index.php?go=properties” allinurl: “index.php?go=register”

Thông báo lỗi cơ sở dữ liệu, có khả năng chứa tên hàm, tên tệp, thông tin cấu trúc tệp, đoạn mã SQL và mật khẩu

“A syntax error has occurred” filetype:ihtml

Lỗi ủy quyền, có khả năng chứa tên người dùng, tên hàm, thông tin cấu trúc tệp và các đoạn mã SQL

“Access denied for user” “Using password”

Các lỗi PHP liên quan đến quyền truy cập, có khả năng chứa tên tệp, tên hàm và thông tin cấu trúc tệp

“The script whose uid is” “is not allowed to access”

Lỗi cơ sở dữ liệu Oracle, có khả năng chứa tên tệp, tên hàm và thông tin cấu trúc tệp

“ORA-00921: unexpected end of SQL command”

Lỗi Cocoon, có khả năng chứa thông tin phiên bản Cocoon, tên tệp, tên hàm và thông tin cấu trúc tệp

“error found handling the request” cocoon filetype:xml

Lỗi Invision Power Board, có khả năng chứa tên hàm, tên tệp, thông tin cấu trúc tệp và đoạn mã SQL

“Invision Power Board Database Error”

Lỗi cơ sở dữ liệu MySQL, có khả năng chứa tên người dùng, tên hàm, tên tệp và thông tin cấu trúc tệp

“Warning: mysql _ query()” “invalid query”

Lỗi tập lệnh CGI, có khả năng chứa thông tin về hệ điều hành và phiên bản chương trình, tên người dùng, tên tệp và thông tin cấu trúc tệp

“Error Message : Error loading required libraries.”

Lỗi cơ sở dữ liệu MySQL, có khả năng chứa thông tin về cấu trúc và nội dung cơ sở dữ liệu

“#mysql dump” filetype:sql

Google Dork tìm Password Website

Mật khẩu trang web, được lưu trữ dưới dạng chuỗi “http://username:password@www…”

http://*:*@www” site

File sao lưu, có khả năng chứa tên người dùng và mật khẩu

filetype:bak inurl:”htaccess|passwd|shadow|ht users”

File mdb, có khả năng chứa thông tin mật khẩu

filetype:mdb inurl:”account|users|admin|admin istrators|passwd|password”

File pwd.db, có khả năng chứa thông tin mật khẩu

intitle:”Index of” pwd.db

Thư mục có thông tin Admin liên quan đến sao lưu

inurl:admin inurl:backup intitle:index.of

File cấu hình WS_FTP, có khả năng chứa mật khẩu truy cập máy chủ FTP

“Index of/” “Parent Directory” “WS _ FTP.ini”

filetype:ini WS _ FTP PWD

File chứa mật khẩu Microsoft FrontPage

ext:pwd inurl:(service|authors|administrators |users) “# -FrontPage-“

File chứa mã SQL và mật khẩu được chèn vào cơ sở dữ liệu

filetype:sql (“passwd values ****” | “password values ****” | “pass values ****” )

File cấu hình Trillian IM

intitle:index.of trillian.ini

File cấu hình Eggdrop ircbot

eggdrop filetype:user

File cấu hình OpenLDAP

filetype:conf slapd.conf

File cấu hình WV Dial

inurl:”wvdial.conf” intext:”password”

File cấu hình Eudora mail client

ext:ini eudora.ini

Tệp Microsoft Access, có khả năng chứa thông tin tài khoản người dùng

filetype:mdb inurl:users.mdb

Tìm kiếm dữ liệu cá nhân và tài liệu bí mật

File email.xls, có khả năng chứa thông tin liên hệ

filetype:xls inurl:”email.xls”

Tìm đơn xin việc của ai đó

“phone * * *” “address *” “e-mail” intitle: “curriculum vitae”

Tài liệu mật có chứa điều khoản bí mật

“not for distribution”

Danh bạ AIM

buddylist.blt

Danh bạ Trillian IM

intitle:index.of mystuff.xml

Danh bạ MSN

filetype:ctt “msn”

Tệp cơ sở dữ liệu QDF cho ứng dụng tài chính Quicken

filetype:QDF

Tìm các thông tin về tài chính, ngân hàng, thẻ tín dụng

intitle:index.of finances.xls

Tìm Log Mail, có khả năng chứa Email

intitle:”Index Of” -inurl:maillog maillog size

Report của phần mềm quét lỗ hổng bảo mật

“Host Vulnerability Summary Report”

filetype:pdf “Assessment Report”

“This file was generated by Nessus”

Google Dork tìm các thiết bị kết nối mạng

“Copyright (c) Tektronix, Inc.” “printer status”

PhaserLink printers

inurl:”printer/main.html” intext:”settings”

Brother HL printers

intitle:”Dell Laser Printer” ews

Dell printers with EWS technology

intext:centreware inurl:status

Xerox Phaser 4500/6250/8200/8400 printers

inurl:hp/device/this.LCDispatcher

HP printers

intitle:liveapplet inurl:LvAppl

Canon Webview webcams

intitle:”EvoCam” inurl:”webcam.html”

Evocam webcams

inurl:”ViewerFrame?Mode=”

Panasonic Network Camera webcams

(intext:”MOBOTIX M1? | intext:”MOBOTIX M10?) intext:”Open Menu” Shift-Reload

Mobotix webcams

inurl:indexFrame.shtml Axis

Axis webcams

intitle:”my webcamXP server!” inurl:”:8080?

webcams accessible via WebcamXP Server

allintitle:Brains, Corp.

camera webcams accessible via mmEye

intitle:”active webcam page”

Conclusion: So above is the Google Dork là gì? Cập danh Google Hacking Dork 2022 article. Hopefully with this article you can help you in life, always follow and read our good articles on the website: natuts.com